Обустройство цоколя: общие правила и советы

На чтение 7 мин Просмотров 1.8к.

Цоколь дома – это сооружение из строительного материала, которое является переходным элементом от фундамента здания к несущим стенам и является их основой.

Его главная функция – отделить основание дома, которое залегает в грунте и подвергается воздействию низкой температуры, от несущих стен, призванных удерживать тепло внутри помещения.

Так же он препятствует проникновению атмосферной влаги и поверхностных ливневых вод по капиллярам вверх по стене. Внешний вид тоже очень важен, ведь здание с высоким цоколем выглядит гораздо эффектнее и массивнее.

Общие правила устройства цоколя в доме

При устройстве цоколя должна быть соблюдена его минимальная высота, которая равна 50 см., а если присутствует подвальное помещение, то цоколь достигает высоты 1,5 – 2 метра. Обязательно нужно выполнить монтаж гидроизоляции, чтобы защитить стенку от воздействия влаги и предотвратить разрушение.

Виды конструкций

Существуют основные виды цоколя в доме:

- При наличии подвального помещения, основание выступает в качестве защиты от влаги и низкой температуры, помогая при этом удерживать комфортную температуру внутри здания. Такой этаж называется цокольным или подвалом.

- В доме без подвала, основание играет роль преграды, удерживающей грунт с внутренней стороны, на котором находится основание пола.

- При возведении дома на столбчатом фундаменте, например деревянном или щитовом здании, цоколь делают из фанерных листов или досок, так как такая конструкция считается легкой и не требует использования массивных строительных материалов. Такая конструкция называется забирка.

Материалы

В зависимости от характеристик возводимого объекта, его назначения и используемого материала, основание устраивается из монолитного бетона, кирпича, дерева или бетонных блоков. Каждый из способов имеет свои функции и предназначен для определенного вида здания.

К примеру, при строительстве дома из кирпича, для сооружения цоколя используется монолитный бетон, блоки или керамический кирпич, так как общий вес здания будет намного выше, чем при возведении деревянного сруба.

Применять силикатный кирпич при таких работах не рекомендуется, так как он не устойчив к воздействию влаги и будет разрушаться.

Различают три вида устройства цоколя:

- Западающий, один из самых распространённых видов, расположен за границей внешней стены, тем самым более защищен от воздействия косых дождей и других атмосферных явлений. Благодаря тому, что выступ перекрывает слой гидроизоляции, в обустройстве сливного листа нет необходимости.

- Выступающий, применяется в случаях, когда нет возможности построить западающее основание, например, если требуется сохранить температуру в цокольном этаже, стена цоколя делается немного толще несущей и поэтому выступает на несколько сантиметров.

Такой выступ следует обработать гидроизоляционным материалом и закрыть металлическим отливом, чтобы избежать воздействия воды стекающей по стенам.

Такой выступ следует обработать гидроизоляционным материалом и закрыть металлическим отливом, чтобы избежать воздействия воды стекающей по стенам. - Очень редко применяется цоколь, устроенный вровень с несущей стеной. Такая технология более подвержена воздействию осадков, так как гидроизоляционная часть остается не защищенной, в связи, с чем внешний вид требует дополнительной отделки.

У каждого из видов есть свои преимущества и недостатки, это стоит учитывать при планировании и проектировании здания и выборе материала строительства, будь то кирпич, монолитный бетон или бетонные блоки.

Устройство цоколя при разных типах фундамента

Так как, существует множество вариантов фундамента, для каждого из них применяется свой вид цоколя.

Ленточный фундамент

Для возведения подножия на основе ленточного фундамента используется монолитный бетон, кирпичная кладка или бетонные блоки:

- Кирпичная кладка выполняется из красного, керамического кирпича большой плотности.

Такой материал устойчив к воздействию атмосферных осадков и образует прочное основание, после завершения работ по строительству, такой пьедестал можно облицевать природным камнем, плиткой, оштукатурить или использовать любой другой вид финишной отделки.

Такой материал устойчив к воздействию атмосферных осадков и образует прочное основание, после завершения работ по строительству, такой пьедестал можно облицевать природным камнем, плиткой, оштукатурить или использовать любой другой вид финишной отделки. - Бетонные блоки бывают различной массы и размеров. Их монтаж выполняется в несколько рядов по принципу кирпичной кладки, с перекрытием стыковочных швов и соединением с помощью цементного раствора. Основным минусом такого материала является его большая масса, в связи, с чем необходимо рассчитывать нагрузку на ленточный фундамент.

- При планировании устройства цоколя путем заливки монолитного бетона необходимо связать фундамент с заливаемым раствором. Для этого применяется металлическая или стеклопластиковая арматура, связанная между собой по горизонтали и вертикали и завязанная с выступающей арматурой ленточного фундамента. Также часто используется способ, когда ленточный фундамент возводится вместе с цоколем, образуя монолитную конструкцию.

Такая основа намного тоньше чем кирпичная кладка или бетонные блоки, а следовательно требует дополнительного утепления и финишной отделки.

Такая основа намного тоньше чем кирпичная кладка или бетонные блоки, а следовательно требует дополнительного утепления и финишной отделки.

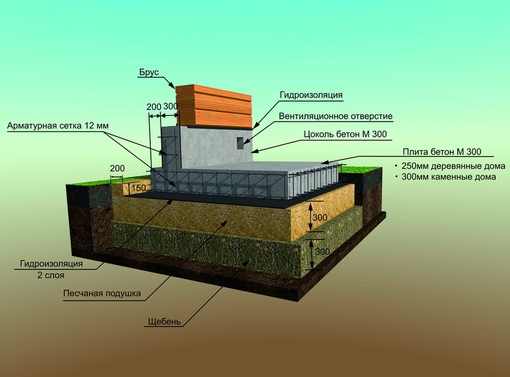

Плитный фундамент

При устройстве цоколя на основе плитного фундамента также может применяться кирпичная кладка или же сама железобетонная плита выступает в качестве цокольной части дома.

При этом нужно учитывать, что возвышение плиты над уровнем отмостки должно быть не менее пятидесяти сантиметров.

Чаще всего такой способ выбирается при возведении доме без подвального помещения, он позволяет сэкономить на материале и сроках строительства, так как к монтажу несущих стен можно приступать сразу после затвердевания фундаментной плиты.

Столбчатый фундамент

Наиболее трудоемким и затратным способом считается монтаж основания на столбчатом фундаменте. Для его устройства используют готовые железобетонные изделия или монолитный бетон, такой вид основы называется ростверк.

Для заливки цементного раствора в качестве ростверка монтируется деревянная или щитовая опалубка с металлической, вязаной арматурой. После застывания, образуется железобетонный пояс, который связывает столбы фундамента и распределяет нагрузку от несущих стен по всей площади основания.

После застывания, образуется железобетонный пояс, который связывает столбы фундамента и распределяет нагрузку от несущих стен по всей площади основания.

При укладке готовых перемычек на фундаментные сваи их связывают между собой по всему периметру, затем соединение заливается цементным раствором или заделывается кирпичной кладкой. Такой способ позволяет производить строительные работы в кротчайшие сроки.

Гидроизоляция цоколя

Для любого вида цоколя обязательным условием является выполнение гидроизоляции, для предотвращения воздействия атмосферных осадков на материал, а при наличии цокольного этажа, еще и защиты от грунтовых вод поднимающихся внутрь помещения по капиллярам бетона.

Для выполнения изоляции используют различные материалы:

- Пропитка на основе битума. Часто применяется в выступающей над грунтом части, наносится кисточкой или валиком, а затем закрывается финишным отделочным материалом.

- Рулонный материал на основе битума или резины. Используется по всей высоте цоколя, как со стороны внутреннего помещения, так и снаружи. Минусом такого материала является то, что при монтаже финишной отделки необходимо использовать дистанционные панели, так как на такую гидроизоляцию клеит природный камень или плитку не получится.

- Жидкое стекло. Пропитывает исходный материал на глубину 1-2 мм.и образует надежный водоотталкивающий слой.

Так же перед началом возведения несущих стен, место примыкания кладки и цоколя застилается гидроизоляционным материалом, чаще всего используют бикрост или рубероид.

Он клеится на битумную мастику путем нагрева в один слой. Не стоит использовать кровельный бикрост, так как на него нанесена крошка, это будет препятствовать хорошей сцепке основания с кладкой.

Теплоизоляция

В случаях, когда это предусмотрено проектом здания, может быть выполнена теплоизоляция цоколя. Чаще всего ее делают при наличии цокольного помещения, чтобы обеспечить большую защиту от проникновения холодного воздуха. Изоляцию можно делать как внутри здания, так и снаружи.

В основном используются два типа изоляции:

- Плита из минеральной ваты. Имеет среднюю плотность, но обладает низкой теплопроводностью, благодаря чему хорошо удерживает тепло.

- Пенополистирольные плиты, материал с закрытыми порами и высокой плотностью.

- Пенопласт.

Оставлять любой из видов теплоизоляции в открытом виде нельзя, поэтому после закрепления изоляции на поверхности ее необходимо защитить финишным, отделочным материалом.

Обустройство цоколя – это ответственный и сложный этап строительства, при котором необходимо строго соблюдать последовательность проведения работ и требования к их выполнению.

Устройство цоколя частного дома

Автор Евгения На чтение 27 мин. Опубликовано

Устройство цоколя частного дома

Цоколь дома — выбор достойных материалов для отделки. 100 фото новинок дизайна

Цоколь дома располагается между фундаментом и первым этажом здания. В первую очередь, он предназначен для защиты жилья от попадания в жилые помещения влажности и низких температур. Попробуем разобраться, что это за конструкция и как правильно сделать цоколь дома.

Краткое содержимое статьи:

Особенности

Цоколь частного дома является достаточно важным элементом конструкции здания, однако, не все четко понимают его функции. Основную функцию этого элемента можно узнать из его названия. На итальянском языке «цокколо» обозначает подножие постройки или, другими словами, то, на чем установлена основная конструкция здания.

Это необходимый элемент для любого здания, будь то цоколь кирпичного дома, хозпостройски и т.д. Основные принципы постройки цоколя частного дома не отличаются от принципов строительства его же в сарае. Главное предназначение цокольного этажа – защита помещений дома от агрессоров окружающей среды(холод, влажность и т.д.). Именно поэтому этот элемент дома утепляют и гидроизолируют.

Многие задаются вопросом, как строить дом — вширь или в высоту. Правильного ответа на этот вопрос не существует, и все зависит от многих факторов, в том числе от самой территории, насколько она позволяет делать нагрузку на почву. И далеко не всегда все касается добротного фундамента. Лично я считаю, что самое главное — не делать из дома «коробку», что ввысь, что вширь, иначе весь смысл красивого дома пропадет, а дом будет похожим на какое-то административное строгое здание.

Смотрите видео: ОТДЕЛКА ПАНЕЛЯМИ ЦОКОЛЯ ДОМА

Соединение цоколя с другими плоскостями дома обязательно изолируются от агрессивного воздействия окружающей среды. Благодаря гидро- и теплоизоляции влага не проникает внутрь строительного материала и не дает шанса развитию конденсата в помещении. Помимо этого цоколь противодействует проникновению холода в дом и служит его дополнительным декоративным элементом.

Благодаря широкому ассортименту отделочных материалов на строительном рынке существует множество возможностей реализовать свои дизайнерские идеи через отделку цоколя дома. Вдохновиться можно путем просмотра фото интересного оформления цоколя дома в сети или журналах.

Среди важных функций цоколя также можно выделить:

- Создание воздушной прослойки, которая обеспечивает утепление цоколя дома.

- Стабильная циркуляция воздуха, которая обеспечивает длительный срок службы конструкции.

- Поднятие стен дома, что способствует их защите от влажности и повреждений.

Виды цоколя

В зависимости от соединения с внешней стеной цоколь бывает разных видов: западающий, выступающий, в единой плоскости. По мнению экспертов наиболее нерационален именно последний вариант, так как при одинаковом уровне цоколя и стены влага без труда проникает в помещение. Идеальным будет вариант западающего цоколя.

Среди основных преимуществ западающей конструкции выделяют:

- защита от перегрузок;

- бюджетность.

Нависающий участок западающего цоколя создаст дополнительную защиту помещения от дождевых вод. Выглядит это привлекательно. К сожалению, подобный вид конструкции не желательно применять в строительстве дома с тонкими стенами.

Что касается выступающего цоколя, то его делают если подразумевается наличие подвала/подпола. Как раз этот вариант подойдет для дома с тонкими стенами. Этот вид цоколя защищает от влажности и проникновения низких температур.

Если дом обустраивается на ленточном фундаменте, то цоколем станет часть, выступающая над землей. Столбчатое основание дома подразумевает цоколь в виде стен между столбов. По-другому именуют забиркой. Кроме того, подобный цоколь значительно укрепляет основание дома.

Столбчатое основание дома подразумевает цоколь в виде стен между столбов. По-другому именуют забиркой. Кроме того, подобный цоколь значительно укрепляет основание дома.

Установка цоколя на разных типах фундамента

Конструкция и особенности цоколя напрямую зависят от типа фундамента. Например, для ленточного фундамента необходим цоколь, который будет нести несущую функцию. Для столбчатого фундамента цоколь выполняет роль защиты от неблагоприятных условий окружающей среды.

Ленточный фундамент

Для подобного типа подходят несколько видов цокольных конструкций.

- Монолитная. Подобный тип цоколя составляет единую конструкцию с фундаментом.

- Кирпичная. Кирпичи возводятся поверх основания. Идеальное решение для дома из срубов.

- Бетонная. Основу такой конструкции составляют бетонные плиты, которые укладывают поверх фундамента или в качестве основания.

Свайный фундамент

В случае, если здание будет возводиться на свайном типе фундамента, то есть следующие варианты конструкции цоколя.

Навесной цоколь. Для него по периметру здания необходима обрешетка, на которую будет крепиться облицовка. Основное преимущество – легкий монтаж. Подобный цоколь дома легко обустроит своими руками. Этот вариант не подойдет в случае, если необходим теплый подпол дома.

Стена между сваями. Она будет закрывать подпол. Если фундамент не слишком глубокий, то следует установить ленточное основание по периметру и отделать кирпичом.

Гидроизоляция цокольного этажа: рекомендации

Цоколь дома подвергается воздействию влаги, дождей, тающих снегов и т.д. Влажность, накапливающаяся в материалах цокольного этажа, может подняться на другие этажи и попасть в жилые помещения. На стенах появятся соляные пятна, фасад потеряет привлекательность, возрастет теплопроводность стен дома. Во избежание возникновения подобных проблем необходимо установить качественную и надежную гидроизоляцию.

Наиболее подвержен подобным воздействиям окружающей среды участок, расположенный в тридцати сантиметров от уровня земли. Другими словами, высота гидробарьера не должна быть меньше этой цифры. В идеале защищенная высота цоколя дома колеблется в районе 70-80 сантиметров.

При наличии в доме подвала необходима установка двух гидроизоляционных поясов. Они располагаются обычно на уровне подвального помещения и в цоколе. В последнем устанавливают горизонтальную гидроизоляцию, которая препятствует подъему влаги по каппилярам здания.

Для цоколя предназначены несколько видов гидроизоляции, но самые популярные: обмазочная и оклеечная.

Первая состоит из нескольких слоев водонепроницаемого покрытия, в составе которого битум, полимеры, мастика и различные полимерные растворы. Среди преимуществ обмазочной гидроизоляции легкость нанесения и маленькая цена. Минусы: плохая морозоустойчивость и недолговечность (срок службы не более пяти лет).

Оклеечная гидроизоляция состоит из рулонных мембран из битума толщиной до пяти миллиметров (несколько слоев) и пленки.

При планировании строительства дома учитывайте технические характеристики будущего здания и желаемые результаты. Заранее изученный материал поможет в дальнейшем тщательно спроектировать здание с учетом всех особенностей.

Цоколь фундамента – варианты устройства и советы по постройке при различных типах фундамента (85 фото)

Практика эксплуатации жилых домов показала, что не стоит ставить стены прямо на фундамент. Сначала надо построить цоколь. Он защитит стены и пол от влаги, холода и, как следствие, плесени и грибка в комнатах. К возведению цоколя необходимо подходить очень серьезно, потому что он несет большую нагрузку от веса всего дома.

Надо тщательно выбирать материал для его строительства, отделки, гидроизоляции, утепления чтобы потом не ломать голову над проблемой его ремонта.

Разновидности цоколей фундамента

Многие фото цоколей фундамента показывают различия в конструкции, материалах, технологии изготовления. По отношению к построенным выше стенам они бывают выступающие, утопленные и находящиеся встык со стеной. При постройке выступающего цоколя необходимо предусмотреть откосы или отливы для отвода дождевой воды.

Материалом для изготовления цоколя фундамента может служить кирпич, природный камень, монолитный бетон, бетонные блоки.

Если выбрать кирпич, то лучше всего полнотелый керамический с высокой температурой обжига марки М-250. Он имеет высокую прочность, подходит для строительства ответственных конструкций зданий: цоколя фундамента, стен, перегородок.

Самым надежным получается монолитный бетонный цоколь фундамента. При его постройке не используются швы, что повышает его прочность, но если все делать своими руками, то необходимо учитывать дополнительные трудозатраты при постройке опалубки, изготовления каркаса из арматуры.

Гидроизоляция

Очень важным вопросом при постройке цоколя фундамента является изоляция его от влаги. Необходимо защититься от дождя, таяния снега, проникновения сырости от земли.

На стыках цоколя с фундаментом и со стеной укладывается водонепроницаемый рулонный материал. Таким образом, влага перекрывается двумя барьерами: между фундаментом, цоколем и стеной. Его укладывают в два слоя и закрепляют битумным раствором для того, чтобы потом было проще строить стены.

Для вертикальной защиты цоколя фундамента используют окрашивание специальными лаками и красками, обмазывание густым битумом, покрытие проникающими растворами.

Чаще всего используют рулонную гидроизоляцию на основе битума, а еще лучше с добавлением полимеров. К вертикальным плоскостям ее крепят с помощью клея, мастики или нагреванием газовой горелкой.

Утепление

Если не утеплить цоколь фундамента, то в холодное время года из дома может уйти до трети его тепла. Повышаются затраты на обогрев, снижается комфортность жилья, появляется сырость, плесень.

Использование экструдированного пенополистирола для утепления цоколя фундамента – один из лучших вариантов. Его крепят строительным клеем и фиксируют специальным креплением. При правильном монтаже поверхность получается идеально ровная.

Сначала надо все разметить и рассчитать необходимое количество утеплителя. Потом подогнать по размеру отдельные листы. Установить внизу по уровню металлический профиль для поддержки первого ряда утеплителя.

Наносить на листы клей и крепить к цоколю надо аккуратно, чтобы клеевая смесь не выступала за края. Затем закрепить листы крепежными дюбелями, немного утапливая шляпки в утеплитель.

Еще надо обязательно предусмотреть защиту утеплителя от солнца. Тем же клеем крепится штукатурная сетка, наносится еще один слой, чтобы толщина была 4-5 миллиметров. После высыхания клея выполняется облицовка цоколя выбранным заранее материалом.

Обычный пенопласт лучше не применять. Он очень мягкий, поэтому легко продавливается, его грызут мыши, со временем крошится и разваливается.

Отделка

Отделка цоколя фундамента заключает в себя не только декоративную, но и защитную функции. Поэтому и внимание для ее выбора должно быть повышенное. Материалов сейчас великое множество. А вот выбрать подходящий удастся, скорее всего, после постройки самого дома, чтобы он гармонично подходил к фасаду, крыше и другим элементам строения.

Для цоколя подойдут материалы, которые не боятся сырости, низких и высоких температур.

Отделка цоколя фундамента производится разными способами:

- штукатурят, а затем красят;

- бетонируют поверхность;

- применяют отделку плиткой;

- облицовку натуральным или искусственным камнем;

- используют цокольные панели.

Надежность и долговечность жилого дома определяется многими факторами: надежен ли фундамент, крепкие ли стены, не протекает ли крыша. Но нельзя упускать из виду и значение цоколя фундамента: его прочность, гидроизоляцию, утепление и чем он отделан.

Высота, размеры, гидроизоляция и утепление цоколя дома

Нужен ли дому цоколь?

Цоколь — это надземная часть фундамента. Это довольно сложный узел, где сходятся и примыкают друг к другу вертикальные (цоколь, стены) и горизонтальные (полы и перекрытия) конструкции дома.

Правильное устройство, гидроизоляция и утепление цоколя — необходимые условия для строительства долговечного, экономного и теплосберегающего дома.

Ниже на рисунке наглядно видно, что будет, если у дома очень низкий цоколь.

Цоколь высотой не менее 20 см. защищает стены от влаги (на рисунке слева) Низкий цоколь и отсутствие цоколя приводит к увлажнению стены дома (на рисунке в центре и справа)Высота цоколя частного дома должна быть не менее 20 см. При низком цоколе велик риск увлажнения стены дома. Стены будут увлажняться от брызг при ударе капель дождя о землю, при таянии сугробов снега, или от капиллярного подсоса влаги непосредственно из грунта.

Сырые стены теряют теплосберегающие свойства. Вода, замерзающая в стенах, постепенно их разрушает. На отделке стен снаружи и внутри дома появляется грязь, сырость, грибок и плесень.

В районах с высоким снежным покровом высоту цоколя лучше делать не ниже уровня устойчивого снежного покрова. Особенно это правило важно выполнять для домов с деревянными стенами.

Для защиты стен дома от влаги, исходящей от земли, создают два рубежа обороны:

- Увеличивают высоту цоколя, чтобы как можно дальше удалить стены дома от земли — источника влаги.

- Устраивают гидроизоляцию стен дома и цоколя в опасной зоне воздействия влаги.

Высокий цоколь увеличивает стоимость строительства дома. Поэтому, в зависимости от конструкции стен и фундамента дома, стараются найти разумный компромисс между размерами цоколя и уровнем гидроизоляции.

Обязательно устраивают между цоколем и стеной дома горизонтальный слой рулонной гидроизоляции.

В некоторых случаях, которые рассмотрены ниже, необходимо делать дополнительную гидроизоляцию стен дома.

Для частного дома рекомендуется делать западающий цоколь. У западающего цоколя наружная поверхность стены выступает за границу цоколя примерно на 50 мм. Попадающая на поверхность стены вода стекает вниз и падает со стены мимо цоколя на отмостку. Такое решение не дает воде, стекающей по стене, попадать на горизонтальную гидроизоляцию и по ней затекать внутрь стены. Для лучшего отвода воды по нижнему обрезу стены закрепляют капельник.

Следует заметить, что кроме влагозащитной функции, цоколь играет определенную роль в архитектурном облике дома. Дом на высоком цоколе выглядит более солидно и эффектно, а отделка цоколя может подчеркнуть красоту этажей дома.

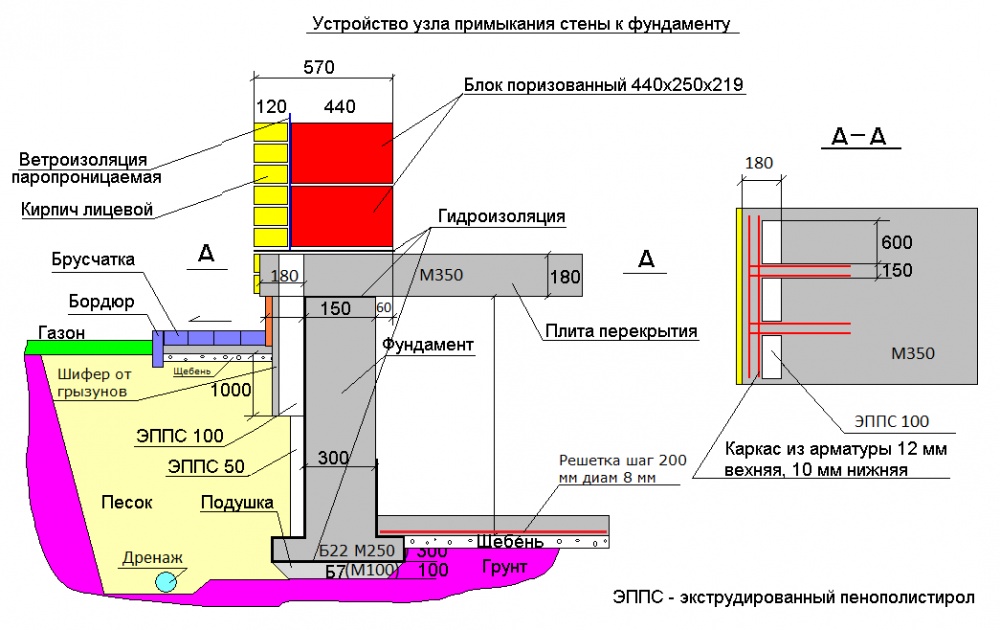

Правильный цоколь дома с однослойными наружными стенами

Наружная поверхность однослойных стен менее защищена от влаги, чем у многослойных стен. Поэтому, цоколь дома с однослойными наружными стенами рекомендуется выполнять высотой не менее 50 см.

Если цоколь однослойной стены ниже 50 см., то устраивают дополнительную гидроизоляцию в двух местах:

- В стене, над первым или вторым слоем кладки из газобетонных или поризованных керамических блоков, укладывают еще один слой рулонной гидроизоляции.

- Наружную поверхность стены, в районе нижних рядов кладки, защищают от воды слоем вертикальной гидроизоляции. Для этого достаточно при отделке стены использовать гидрофобные грунтовки и водоупорные штукатурки. Лучше, но дороже, облицевать цоколь и нижнюю часть стен материалом с низким водопоглощением, например, цокольным сайдингом, клинкерной плиткой.

Конструкцию цоколя для однослойной стены дома с подвалом или дома на фундаменте — плите можно узнать здесь.

Размеры цоколя дома с двухслойными наружными стенами

В двухслойной стене, с штукатуркой по утеплителю, полимерный утеплитель не впитывает влагу и служит дополнительным барьером для воды, защищая стену от увлажнения.

Минераловатные утеплители для наружных стен, как правило, имеют гидрофобную (водоотталкивающую) пропитку. Тем не менее, они способны впитывать некоторое количество влаги.

Для стен с минераловатным утеплителем следует увеличивать высоту цоколя — рекомендуется высота цоколя не менее 30 см.

Низкий цоколь приводит к увлажнению и быстрому разрушению наружной отделки стены. Как и в случае однослойной стены, при высоте цоколя менее 50 см., наружную отделку в нижней части двухслойной стены приходится дополнительно защищать от влаги вертикальной гидроизоляцией.

Роль капельника в двухслойной стене обычно выполняет стартовая планка, на которую устанавливают нижний ряд плит утеплителя.

Высота и гидроизоляция цоколя для трехслойной стены

В трехслойной стене с облицовкой из кирпича или с вентилируемым фасадом на границе между утеплителем и облицовкой может появляться вода. Вода появляется при конденсации паров воды, в результате паропроницаемости материала стены, или попадает с наружной поверхности облицовки при увлажнении её, например, косым дождем. Возможно и аварийное замачивание при различных дефектах облицовки, кровли и т.п.

По указанным выше причинам, вода на границе утеплителя и облицовки может появляться, как в стенах с вентилируемым зазором, так и без него. Как в стенах с полимерным утеплителем, так и в стенах с утеплителем из минеральной ваты.

Капли воды стекают вниз и собираются на горизонтальной гидроизоляции цоколя.

Конструкция облицовки должна давать возможность стекать воде из зазора. Для этого, например, в кирпичной облицовке не заполняют раствором часть вертикальных швов нижнего ряда кладки. Дренажные отверстия в кладке оставляют через каждые 0,8-1 м. Вода через эти отверстия имеет возможность стекать наружу, не накапливаясь на горизонтальной гидроизоляции цоколя.

При наличии между утеплителем и кирпичной облицовкой вентилируемого зазора, эти же отверстия служат и для входа воздуха в вентилируемый зазор.

Чтобы вода с горизонтальной гидроизоляции цоколя не могла протечь внутрь дома рекомендуется дополнительно устраивать вертикальную гидроизоляцию между утеплителем и стеной на высоту примерно 15 см.

Утепление цоколя частного дома

Застройщики обычно всегда уделяют достаточно внимания утеплению наружных стен и полов первого этажа дома, но часто пренебрегают устранением мостиков холода в цокольном узле, по которым из дома уходит тепло.

Для устранение мостика холода в доме с полами по грунту цоколь утепляют снаружи на высоту не менее 1 м. вниз от уровня пола. Слой утеплителя заглубляют в грунт ниже отмостки.При строительстве дома цоколь и подземную часть фундамента на глубину не менее 0,5 — 1 м. рекомендуется утеплять снаружи слоем утеплителя. Этот вариант утепления для разных конструкций стены показан на рисунках выше.

Утепление цоколя и фундамента позволяет устранить или уменьшить глубину промерзания грунта в цокольном пространстве с деревянными или бетонными полами по грунту, а также под подошвой фундамента. Это уменьшает воздействие сил морозного пучения грунта на конструкции дома.

Если дополнить вертикальную теплоизоляцию фундамента горизонтальной теплоизоляционной юбкой, то получим конструкцию теплоизолированного фундамента — лучшего для частного дома.

Кроме того, теплоизоляции цоколя ликвидирует мостик холода через цоколь и несущую часть стены в обход теплоизоляции пола и стены.

В однослойной стене пол поднимают на уровень второго или третьего ряда кладки. На этот же уровень поднимают вертикальную гидроизоляцию цоколя. 2 — гидроизоляция; 4-5 — штукатурка по сетке; 8 — отделка; 9 — пол по грунтуЕсли на участке грунты не пучинистые или слабо пучинистые, то задачи борьбы с силами морозного пучения не стоит. В этом случае необходимо бывает избавиться лишь от мостика холода через цоколь и несущую часть стены.

Чтобы устранить мостик холода в доме с однослойными стенами без утепления цоколя, необходимо поднять пол на уровень второго или третьего ряда кладки блоков наружной стены. Этого достаточно, так как материал однослойной стены имеет низкую теплопроводность.

Несущую часть двух- трехслойных стен обычно выполняют из материала с высокой теплопроводностью. Для ликвидации мостика холода в двух- трехслойных стенах можно закрыть утеплителем только верхнюю часть цоколя, на, примерно, 0,5 м. ниже уровня пола. Это увеличит длину пути теплового потока по цоколю.

Если цокольное пространство под домом не отапливается, то теплоизоляцией закрывают цоколь с двух сторон.

В многослойных стенах для устранения мостика холода закрывают теплоизоляцией одну наружную или обе стороны цоколя (для домов с не отапливаемым цокольным пространством или полами по грунту)Для многослойных стен применяют еще один путь борьбы с мостиком холода. Нижние ряды кладки несущей части стены выполняют из стенового материала с низкой теплопроводностью. Уровень пола поднимают, аналогично тому, как это делается для однослойной стены.

Для утепления цоколя и подземной части фундамента лучше всего подходят плиты экструдированного пенополистирола (пеноплекс и др).

Удобно утеплять ленточные фундаменты. Конструкция свайных фундаментов с буронабивными (в т.ч. ТИСЭ) или винтовыми сваями больше приспособлена для холодного цоколя. Утепление таких фундаментов достаточно проблематично и дорого.

Цокольное пространство домов со свайными фундаментами обычно не утепляют. Конструкцию цокольного перекрытия и пола первого этажа дома на свайном фундаменте выбирают с учетом этого обстоятельства.

Что такое цоколь и для чего он нужен?

Строительство дома – процесс ответственный и многоэтапный. После закладки фундамента постройки следует переходить к планировке цоколя. О том, как правильно сделать цоколь дома, пойдет речь в статье.

Что такое цоколь

Вначале объясним, что такое цоколь. Это нижняя часть строения, возвышающаяся над фундаментом. Часто именно эту ступень оформляют таким образом, чтобы она выделялась на фоне остальных частей дома.

Цоколь здания выделяется за счет:

- декоративной облицовки;

- выступания относительно поверхности фасадов дома.

В ленточном фундаменте цоколь – это верхняя его часть, в столбчатом – стена между его столбами.

Устройство цоколя частного дома подобно устройству фундамента. Внешне он не должен нарушать общий стиль оформления стен. На характеристики цоколя могут влиять:

- общие размеры дома;

- особенности рельефа местности;

- климат.

Цоколь должен гармонично вписываться в конструкцию и не нарушать внешний вид всего дома и его пропорции. Все чаще проектировщики отдают предпочтение цоколю, который западает относительно стен. Такой цоколь обеспечивает хороший отток дождевой воды и защиту стен дома от скопления влаги, не требует установки дополнительного отлива.

Если здание имеет несколько этажей, может возникнуть необходимость строительства цокольного этажа, высота которого над землей не должна превышать половину высоты обычного этажа.

Зачем нужен цоколь

Цоколь выполняет ряд важных функций:

- Влагозащита. Обеспечивает правильное направление потоков воды, образующихся при осадках. Благодаря облицовке он защищает подлежащий материал от влаги, остающейся после дождя или поступающей из грунта.

- Термоизоляция. Цоколь, в том числе и благодаря отделке, помогает снизить потери тепла, что очень актуально в зимнее время.

- Создание базиса для стен. Выполняет несущую функцию.

- Обеспечение архитектурного единства всех частей сооружения.

Соблюдение указанных характеристик требует тщательного продумывания типа цоколя, материала для изготовления, облицовки.

Виды цоколя

Исходя из соотношения поверхности стены и цоколя, последний делится на три вида:

Цоколь заподлицо не выходит за пределы стен, западающий находится глубже плоскости фасада, выступающий строится шире уровня стен.

Выступающий цоколь используется при постройке домов в классическом стиле. В эстетическом плане он наиболее приемлем, придает строению визуальную устойчивость. Минусом является необходимость установки дополнительного стока для воды, иначе влага начинает скапливаться над цоколем.

Цоколь, находящийся на одном уровне со стенами, затрудняет качественную влагозащиту. Визуально здания с таким цоколем лишены изящества и имеют вид коробки.

Выступающий цоколь используется при постройке домов в классическом стилеЗападающий цоколь имеет много достоинств, среди которых – надежная защита от влаги. Однако в восприятии людей, привыкших к классической архитектуре, он проигрывает в оформлении. Подобное соотношение между цоколем и стенами визуально придает всей конструкции неустойчивый вид.

Как самостоятельно сделать цоколь

Перед тем как сделать цоколь самостоятельно, желательно ознакомиться с точными планами проектировки сооружений, подобных тому, которое вы собираетесь делать.

Перед началом строительства необходимо будет определиться с такими параметрами:

- тип цоколя;

- виды и количество необходимых материалов;

- облицовочный материал;

- утепление и гидроизоляция.

Как выбрать вид цоколя

Несколько советов относительно типа цокольной части дома:

- Из всех видов цоколя специалисты-строители рекомендуют отдавать предпочтение западающему, поскольку он обеспечивает наилучшую защиту от влаги.

- Желательно воздержаться от планировки цоколя, находящегося вровень со стеной. В этом случае остается открытой и незащищенной граница между стеной и цоколем.

- Выступающий цоколь предпочтителен только в том случае, если владельцы дома не готовы отказаться от традиционных архитектурных форм.

Высота цоколя может колебаться в среднем от 50 до 75 см. Если нужен цокольный этаж, размеры цоколя будут больше, соответственно, необходимо учесть тот факт, что потребуется большее количество строительных материалов.

Подбор материала для цоколя

При подборе строительного материала для цоколя следует обратить внимание на морозоустойчивые варианты с высокими прочностными характеристиками:

- Монолитный бетонный цоколь – это оптимальный вариант. Бетон удовлетворяет всем необходимым параметрам цокольных материалов. Перед постройкой такого цоколя необходимо сделать опалубку, которая представляет собой несколько листков щиткового материала (фанера, пластик), сложенные таким образом, чтобы получилось вместилище для жидкого бетона. Раствор вливают после того, как уложена металлическая арматура. Желательно заливать бетон по всей площади цоколя, чтобы не было стыков. После того, как опалубка снимается, можно работать дальше.

- Бетонные блоки. Используются реже, поскольку минусом этого материала является вероятность образования пустот за счет наличия некратных блоков. Эти пустоты можно заполнить цементом, но однородность всей конструкции будет нарушена. Следует выбрать надежный раствор для укладки.

- Природный или искусственный камень. Используется при выкладке цоколя поверх ленточного фундамента. Камень выкладывается на скрепляющий раствор. Этот материал достаточно сложен в работе, поэтому выкладкой такого цоколя должен заниматься человек, имеющий опыт работы с натуральным камнем. Натуральный или искусственный камень смотрится весьма эффектно, здание с таким цоколем будет выделяться на фоне более простых сооружений.

- Кирпич. Достоинством кирпича является относительная простота работы с ним. Лучше использовать полнотелый кирпич из обожженной глины. Цоколь из кирпича достаточно хорошо удерживает тепло и переносит низкие температуры. В особенности кирпич рекомендован для выкладки цоколей в той местности, где температура опускается ниже 20 градусов. Укладку хорошо проводить в 1,5–2 кирпича.

Количество кирпича на 1 кв. м цоколя (при кладке в 0,5 кирпича) = 1 кв. м : высота кирпича в м : длину кирпича в м.

Гидроизоляция цоколя

Цель гидроизоляции цоколя – это его защита от грунтовых вод, а также влаги, скапливающейся после дождя или снега. Защищать поверхность от влаги следует в двух направлениях: по вертикали и по горизонтали. Горизонтальная гидроизоляция подразумевает использование изолирующих материалов между фундаментом и наружной частью цоколя. Вертикальная гидроизоляция осуществляется посредством нанесения защитного покрытия на внешнюю часть стен и цоколя.

Внешняя гидроизоляция цоколяВ качестве материала для горизонтальной гидроизоляции лучше всего использовать рубероид или толь. Рубероид надежно защищает стены и цоколь от воды, обеспечивая комфортные условия эксплуатации всего помещения.

Для вертикальной защиты о воды можно использовать следующие покрытия:

- битумные мастики;

- защитные лаки;

- полимерные смолы;

- рулонные материалы.

Тип материала определяется в зависимости от условий окружающей среды (климата) и предназначения здания (что будет находиться внутри помещений).

Теплоизоляция

Наличие подвальных неотапливаемых помещений требует надежной теплоизоляции. В противном случае цоколь и фундамент могут разрушаться под воздействием окружающей среды, влаги, которая будет скапливаться в местах с плохой теплоизоляцией.

Теплоизоляция цоколяВ укладке теплоизоляционного материала своими руками нет ничего сложного для того, кто смог самостоятельно выстроить цоколь. Самое главное – правильно подобрать материал. Не стоит выбирать сыпучие теплоизоляторы, они могут абсорбировать влагу. Насытившись влагой, они теряют свои теплоизоляционные свойства.

Наиболее влагоустойчивыми материалами являются пористые, например, экструдированный полистирол, производящийся в виде плит. После установки полистирола его необходимо по специальной сетке облицевать штукатурной массой.

Облицовка цоколя

В качестве облицовочных материалов можно использовать следующие:

- бетон;

- Штукатурные массы или лакокрасочные материалы;

- плитку или искусственный камень-булыжник;

- сайдинг. Отделка цоколя сайдингом имеет массу достоинств, поскольку он наиболее устойчив к воздействию климата.

Рекомендации

Подводя итог вышесказанному, можно выделить несколько практических советов тем, кто собирается установить цоколь самостоятельно:

- При планировке типа цоколя лучше выбрать западающий тип.

- Высота цоколя не должна быть ниже 50 см.

- Самым крепким материалом для возведения цоколя является бетон, но также можно использовать полнотелый кирпич, бетонные блоки или искусственный либо натуральный камень.

- Для домов на ленточном фундаменте лучше выбрать натуральный камень.

- Для гидрозащиты лучше всего подходит рубероид.

- Для теплоизоляции лучше отказаться от применения сыпучих материалов и остановиться на пористых.

Качественные материалы для обустройства цоколя и соблюдение правил при планировке и строительстве помогут создать надежную опору для стен вашего дома.

Обустройство цоколя: общие правила и советы

Цоколь дома – это сооружение из строительного материала, которое является переходным элементом от фундамента здания к несущим стенам и является их основой.

Его главная функция – отделить основание дома, которое залегает в грунте и подвергается воздействию низкой температуры, от несущих стен, призванных удерживать тепло внутри помещения.

Так же он препятствует проникновению атмосферной влаги и поверхностных ливневых вод по капиллярам вверх по стене. Внешний вид тоже очень важен, ведь здание с высоким цоколем выглядит гораздо эффектнее и массивнее.

Общие правила устройства цоколя в доме

При устройстве цоколя должна быть соблюдена его минимальная высота, которая равна 50 см., а если присутствует подвальное помещение, то цоколь достигает высоты 1,5 – 2 метра. Обязательно нужно выполнить монтаж гидроизоляции, чтобы защитить стенку от воздействия влаги и предотвратить разрушение.

Виды конструкций

Существуют основные виды цоколя в доме:

- При наличии подвального помещения, основание выступает в качестве защиты от влаги и низкой температуры, помогая при этом удерживать комфортную температуру внутри здания. Такой этаж называется цокольным или подвалом.

- В доме без подвала, основание играет роль преграды, удерживающей грунт с внутренней стороны, на котором находится основание пола.

- При возведении дома на столбчатом фундаменте, например деревянном или щитовом здании, цоколь делают из фанерных листов или досок, так как такая конструкция считается легкой и не требует использования массивных строительных материалов. Такая конструкция называется забирка.

Материалы

В зависимости от характеристик возводимого объекта, его назначения и используемого материала, основание устраивается из монолитного бетона, кирпича, дерева или бетонных блоков. Каждый из способов имеет свои функции и предназначен для определенного вида здания.

Применять силикатный кирпич при таких работах не рекомендуется, так как он не устойчив к воздействию влаги и будет разрушаться.

Различают три вида устройства цоколя:

- Западающий, один из самых распространённых видов, расположен за границей внешней стены, тем самым более защищен от воздействия косых дождей и других атмосферных явлений. Благодаря тому, что выступ перекрывает слой гидроизоляции, в обустройстве сливного листа нет необходимости.

- Выступающий, применяется в случаях, когда нет возможности построить западающее основание, например, если требуется сохранить температуру в цокольном этаже, стена цоколя делается немного толще несущей и поэтому выступает на несколько сантиметров. Такой выступ следует обработать гидроизоляционным материалом и закрыть металлическим отливом, чтобы избежать воздействия воды стекающей по стенам.

- Очень редко применяется цоколь, устроенный вровень с несущей стеной. Такая технология более подвержена воздействию осадков, так как гидроизоляционная часть остается не защищенной, в связи, с чем внешний вид требует дополнительной отделки.

Устройство цоколя при разных типах фундамента

Так как, существует множество вариантов фундамента, для каждого из них применяется свой вид цоколя.

Ленточный фундамент

Для возведения подножия на основе ленточного фундамента используется монолитный бетон, кирпичная кладка или бетонные блоки:

- Кирпичная кладка выполняется из красного, керамического кирпича большой плотности. Такой материал устойчив к воздействию атмосферных осадков и образует прочное основание, после завершения работ по строительству, такой пьедестал можно облицевать природным камнем, плиткой, оштукатурить или использовать любой другой вид финишной отделки.

- Бетонные блоки бывают различной массы и размеров. Их монтаж выполняется в несколько рядов по принципу кирпичной кладки, с перекрытием стыковочных швов и соединением с помощью цементного раствора. Основным минусом такого материала является его большая масса, в связи, с чем необходимо рассчитывать нагрузку на ленточный фундамент.

- При планировании устройства цоколя путем заливки монолитного бетона необходимо связать фундамент с заливаемым раствором. Для этого применяется металлическая или стеклопластиковая арматура, связанная между собой по горизонтали и вертикали и завязанная с выступающей арматурой ленточного фундамента. Также часто используется способ, когда ленточный фундамент возводится вместе с цоколем, образуя монолитную конструкцию. Такая основа намного тоньше чем кирпичная кладка или бетонные блоки, а следовательно требует дополнительного утепления и финишной отделки.

Плитный фундамент

При устройстве цоколя на основе плитного фундамента также может применяться кирпичная кладка или же сама железобетонная плита выступает в качестве цокольной части дома.

При этом нужно учитывать, что возвышение плиты над уровнем отмостки должно быть не менее пятидесяти сантиметров.

Столбчатый фундамент

Наиболее трудоемким и затратным способом считается монтаж основания на столбчатом фундаменте. Для его устройства используют готовые железобетонные изделия или монолитный бетон, такой вид основы называется ростверк.

Для заливки цементного раствора в качестве ростверка монтируется деревянная или щитовая опалубка с металлической, вязаной арматурой. После застывания, образуется железобетонный пояс, который связывает столбы фундамента и распределяет нагрузку от несущих стен по всей площади основания.

Гидроизоляция цоколя

Для любого вида цоколя обязательным условием является выполнение гидроизоляции, для предотвращения воздействия атмосферных осадков на материал, а при наличии цокольного этажа, еще и защиты от грунтовых вод поднимающихся внутрь помещения по капиллярам бетона.

Для выполнения изоляции используют различные материалы:

- Пропитка на основе битума. Часто применяется в выступающей над грунтом части, наносится кисточкой или валиком, а затем закрывается финишным отделочным материалом.

- Рулонный материал на основе битума или резины. Используется по всей высоте цоколя, как со стороны внутреннего помещения, так и снаружи. Минусом такого материала является то, что при монтаже финишной отделки необходимо использовать дистанционные панели, так как на такую гидроизоляцию клеит природный камень или плитку не получится.

- Жидкое стекло. Пропитывает исходный материал на глубину 1-2 мм.и образует надежный водоотталкивающий слой.

Так же перед началом возведения несущих стен, место примыкания кладки и цоколя застилается гидроизоляционным материалом, чаще всего используют бикрост или рубероид.

Он клеится на битумную мастику путем нагрева в один слой. Не стоит использовать кровельный бикрост, так как на него нанесена крошка, это будет препятствовать хорошей сцепке основания с кладкой.

Теплоизоляция

В случаях, когда это предусмотрено проектом здания, может быть выполнена теплоизоляция цоколя. Чаще всего ее делают при наличии цокольного помещения, чтобы обеспечить большую защиту от проникновения холодного воздуха. Изоляцию можно делать как внутри здания, так и снаружи.

В основном используются два типа изоляции:

- Плита из минеральной ваты. Имеет среднюю плотность, но обладает низкой теплопроводностью, благодаря чему хорошо удерживает тепло.

- Пенополистирольные плиты, материал с закрытыми порами и высокой плотностью.

- Пенопласт.

Оставлять любой из видов теплоизоляции в открытом виде нельзя, поэтому после закрепления изоляции на поверхности ее необходимо защитить финишным, отделочным материалом.

Устройство цоколя и отмостки дома

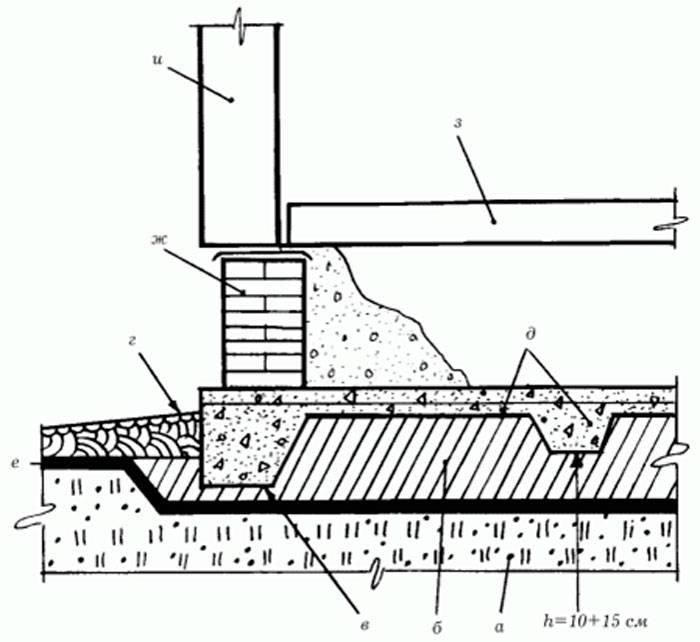

Типы цоколя

Стена, ограждающая снаружи подпольное пространство дома, называется цоколем. При ленточных фундаментах цоколем обычно является его верхняя часть, выступающая над поверхностью земли, при столбчатом — стены, устраиваемые между столбами (забирка) или над столбами (ростверк). По отношению к наружной стене цоколь может быть выступающим, западающим или находиться с ней в одной плоскости.

Самый надежный — западающий цоколь.

- Отмостка;

- Монолитный бетон;

- Гидроизоляция;

- Кирпич;

- Железобетонный пояс;

- Штукатурка.

Его форма позволяет хорошо укрыть от механических и атмосферных воздействий гидроизоляционный слой, устраиваемый для защиты стен от проникания снизу почвенной влаги, обеспечивает беспрепятственный сток воды со стен во время косых дождей. По сравнению с выступающим цоколем он экономичнее (меньше толщина, не требуется устройства слива) и, будучи сдвинут ближе к осевой линии наружных стен, имеет более четкую конструктивную схему передачи вышерасположекных нагрузок на фундамент. Эстетические качества западающего цоколя также более современны.

- Монолитный бетон;

- Слив из оцинкованной кровельной стали;

- Гидроизоляция;

- Каркасная стена;

- Бревенчатая стена.

Однако и в этом случае можно найти решение, позволяющее убрать его выступающую часть, сохранив при этом теплое подполье.

Иногда цоколь делают в одной плоскости со стеной, такое решение также нельзя признать целесообразным, даже если материал цоколя и стены однороден по своей структуре. Гидроизоляционный слой в этом случае остается открытым и нечетко оформленным, а его местоположение выглядит случайным.

Цоколь дома подвергается значительным атмосферным и механическим воздействиям, поэтому при его устройстве следует применять надежные и долговечные материалы, не нуждающиеся в дополнительной отделке; естественный камень, бетон, хорошо обожженный кирпич. Штукатурка цоколя или его последующая облицовка керамическими плитками выглядит эффектно лишь в первые годы после отделки; в дальнейшем в процессе эксплуатации такая отделка, как правило, требует периодического восстановления и ремонта.

Наиболее практичный и долговечный цоколь из монолитного бетона. Такой цоколь лучше возводить сразу по всему периметру, без вертикальных и горизонтальных швов. Его прочность значительно повысится, если внутри разместить арматурный каркас, собранный из проволоки, старых труб н уголков. Если цоколь имеет значительную толщину, то в качестве внутренней опалубки можно использовать кирпичную стенку. Наружной поверхности бетонного цоколя можно придать различную фактуру, закладывая соответствующую матрицу в опалубку: резиновые коврики, волнистый стеклопластик и т. д. Бетонную поверхность после распалубки следует очистить от подтеков и наплывов, заделать в ней пустоты и щели, покрыть цементным молоком или жидким цементным раствором. Можно и покрасить эту поверхность, но любая краска недолго держится на цоколе.

На ленточных фундаментах иногда устраивают цоколь из заранее изготовленных бетонных блоков. Размеры их могут быть любыми, однако лучше, если по высоте они будут не меньше высоты цоколя. Нежелательны горизонтальные швы. Габариты цокольных блоков в основном зависят от способа их монтажа. При ручной укладке масса блоков не должна превышать 80—100 кг. Если при монтаже блоков используют обычные рычаги из бревен или металлических труб (высота подъема небольшая), то при наличии монтажных петель массу блоков можно увеличить до 300—500кг.

Наружные поверхности цокольных бетонных блоков могут иметь разнообразную фактуру: гладкую и рельефную, облицованную камнем, керамическими плитками, щебнем. Облицовочный слой, полученный в процессе изготовления блока, более прочный и надежный по сравнению с последующей отделкой и облицовкой заранее изготовленного бетонного блока.

При строительстве дома на столбчатых фундаментах устройство цоколя становится более трудоемким и ответственным. На пучиннстых грунтах его целесообразно решать в виде перемычки между столбами, армированной внизу металлическими стержнями диаметром 8—12мм. Такой цоколь (и в сборном, и в монолитном варианте) не должен непосредственно опираться на пучинистый грунт. Между цоколем и грунтом (в промежутках между опорами) следует оставлять свободное пространство высотой 10—15 см, закрываемое с боков антисептированными досками или плоскими асбестоцементными листами. При неправильном решении цокольного узла может деформироваться не только цоколь, но и все вышерасположенные конструкции. Именно по этой причине не рекомендуется устраивать цоколи или забирки между столбчатыми опорами легких сооружений (сараи, крыльца, террасы, веранды). Такое решение, кроме того, экономично и вполне оправдано по эксплуатационным соображениям: интенсивное проветривание открытого подполья снижает влажность подпольного воздуха и гарантирует долговечную работу деревянных конструкций. Для защиты подполья от дождя и снега по его периметру можно сделать цоколь-экран из плоских асбестоцементных листов или тонких железобетонных плит. Такой цоколь-экран, имея небольшое поперечное сечение (толщину), оказывает незначительное сопротивление грунту в момент его пучения и не требует устройства специальных воздушных полостей, необходимых при сооружении массивных цоколей.

На сухих непучиннстых (неподвижных) грунтах заполнение пространства между столбчатыми опорами (забирку) можно выполнить по железобетонной перемычке из любых материалов: камня, бетона, кирпича, дерева. При этом следует стремиться к тому, чтобы наружная поверхность цоколя по всему периметру стен была однородной и по форме, и по фактуре. Цоколь, на котором фундаментные столбы выступают в виде пилястр, эстетически смотрится архаично.

При выборе материала для устройства цоколя следует учитывать будущее его сочетание с материалом наружных стен дома. Например, если стены кирпичные, то цоколь не следует делать из кирпича: гладкая поверхность бетонного цоколя лучше сочетается с мелкой фактурой кирпичной кладки стены и, наоборот, цоколь из кирпича или камня хорошо смотрится на фоне относительно гладкой поверхности стены.

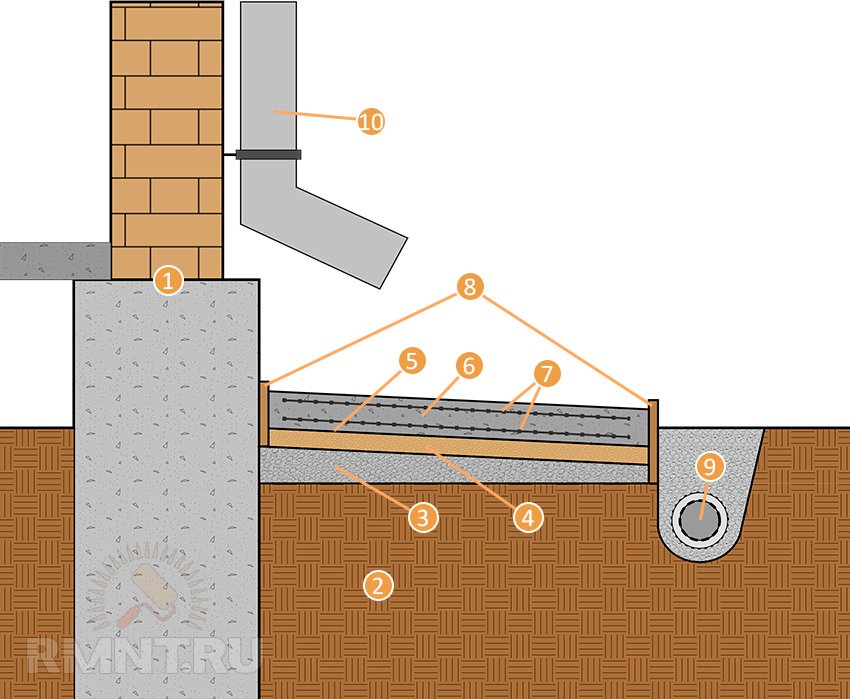

Устройство отмостки

Для защиты фундаментов от дождевых и паводковых вод по периметру дома устраивают отмостку.

При хорошем качестве она не только служит надежной защитой от проникания поверхностных вод к основанию фундаментов, но является декоративным элементом внешнего благоустройства, выполняя роль своеобразного тротуара вокруг дома. Верхнее покрытие отмостки выполняют из щебня, гравия, булыжного камня, кирпича, асфальта, бетона, бетонных плиток.

- Материковый грунт;

- Глина;

- Песок;

- Бетон;

- Лоток для отвода воды;

- Щебенка;

- Булыжник;

Материал для основания подбирают в зависимости от верхнего покрытия, однако во всех случаях конструктивное решение отмостки должно обеспечивать ее водонепроницаемость.

Ширина отмостки зависит от типа грунтов и выноса карнизных свесов крыши. На обычных грунтах она должна быть на 15—20см шире карниза (но не менее 60см), на просадочных на 20—30см за границей откосов траншей или котлованов, отрываемых под фундаменты (но не менее 90см).

Поперечный уклон от стен дома для щебеночных булыжных и кирпичных отмосток принимают в пределах 5—10 % (т. е. 5—10м на 1 м ширины), а для асфальтовых и бетонных — 3—5%. На сухих непросадочных грунтах при возведении стен на столбчатых фундаментах отмостку можно не делать, однако в местах стока воды с крыши для предотвращения размыва грунта следует устроить местные водозащитные покрытия.

при столбчатом фундаменте, при свайном фундаменте, при плитном фундаменте. Устройство цоколя в деревянном доме

Варианты устройства цоколя

При высоких грунтовых водах цокольный этаж погружают в землю на глубину в пределах метра, наземную часть делают до полутора метров. Возможно также устройство цоколя и дома на площадке из привозного грунта. Это обойдется дороже, но цоколь можно заглубить настолько, насколько требует проект.

Есть три варианта расположения цокольной стенки по отношению к фасадной стене:

- Западающий цоколь расположен глубже стены. Он хорошо защищен от атмосферных и механических воздействий, обеспечивает лучший сток дождевой воды с фасада, дешевле стоит, поскольку толщина меньше. Ему не нужен отлив.

- Если требуется высокая несущая способность цоколя или фасадные стены слишком тонкие, чтобы скрыть основание, устраивают цоколь выступающий. Он выглядит как ступенька в нижней части фасадной стены. При устройстве цокольного этажа этот способ распространен шире, т.к. толстая цокольная стенка хорошо защищает подвал от холода. К этому виду предъявляются повышенные требования по прочности, поскольку и атмосферным, и механическим воздействиям он подвергается в первую очередь. При монтаже требуется улучшенная гидроизоляция, утепление, а также отлив поверх ступеньки.

- Цоколь в плоскости стены считается наименее удачным решением, т.к. он лишен преимуществ обеих предыдущих конструкций. Достоинство только одно: облицовывать цоколь с фасадом в одной плоскости технически проще.

Устройство цоколя при столбчатом фундаменте

При возведении столбчатого фундамента на столбах функцию цоколя берут на себя ростверк либо забирка. В первом случае стенки устанавливаются выше уровня столбов, во втором – между столбами.

Деревянный дом

Забирка – вариант, часто используемый при устройстве цокольного этажа в деревянном доме. Она достаточно хорошо защищает подвальное пространство от воды и снега. Забирку часто выполняют из тех же материалов, что и столбы: если они деревянные, цоколь делают из бревен или из досок. Пространство между кирпичными столбами тоже можно зашить досками. Ростверк из бревна при этом является обвязкой для установки самого дома.

Забирку заглубляют в землю до полуметра, оштукатуривают строительным раствором. Если почва глинистая, под стенкой делают песчаную подушку около 20 сантиметров. Толщина стенки:

- бутовый камень – до 30 см;

- кирпич – пол кирпича, максимум один;

- армированный монолитный бетон – до 12 сантиметров.

При монтаже сразу выполняют отверстия для продухов. Размер отверстия – 14 на 14 см, одно на три метра погонных в 15 сантиметрах над уровнем почвы. Можно зашить продухи сетками или сделать специальные форточки, чтобы закрывать их в мороз.

Похожим образом выполняется устройство цоколя при свайном фундаменте.

Кирпичный или блочный дом

Если грунт пучинистый, а стенки дома выполняются из блоков или кирпичей, рекомендуется цоколь из горизонтальных ж/б балок. Его основанием служит железобетонный ростверк, армированный 6 (минимум 4) стержнями толщиной до 1,2 мм. Стержни кладут на бетонный слой 7 см. Высота балки составляет примерно четверть пролета. Она может выполняться из монолитного бетона или быть сборной.

При монтаже монолитного цоколя не следует допускать, чтобы он опирался на пучинистый грунт. Между поверхностью земли и балкой обычно оставляют до 15 см свободных. Впоследствии этот зазор закрывают кирпичом, асбоцементными плитами или засыпают устойчивым грунтом, щебнем и др.

Гидроизолирующий слой создают на высоте до полуметра от поверхности земли и заглубляют в грунт ниже уровня пола этажа. Можно в этом качестве использовать битумную мастику и рубероид либо слой строительного раствора на основе цемента. Если грунт сухой, достаточно стяжки толщиной до трех сантиметров. На влажном поверх стяжки укладывают два-три слоя рулонных материалов на разогретую мастику.

Для защиты цоколя от атмосферных и механических воздействий по периметру дома ставят асбоцементные или ж/б плиты.

Устройство цокольного этажа на ленточном фундаменте

Материалы возведения основания – монолитный бетон, блоки, кирпич:

- блоки желательно выбирать той же высоты, что и будущий цоколь. Это позволит при возведении обойтись без горизонтальных швов. При ручном монтаже вес одной заготовки – не более 100 килограммов;

- для продольного армирования монолитной ленты используют прутья толщиной 1,2 см с хомутами 0,5 см, сетку из проволоки 0,5 см с ячейкой 15-25;

- для кирпичного сооружения выбирают кирпич не ниже М50, полнотелый. Высота цоколя – не меньше четырех рядов.

Порядок строительства цокольного этажа на ленточном фундаменте:

- Расчистить и разметить участок с помощью колышков и лески (шнура).

- Выкопать котлован глубиной до 1,8 метра.

- По краям котлована в местах проектного размещения стен вырыть канаву не меньше 30 см глубиной.

- Насыпать на дно слой песка.

- Уложить гидроизоляцию.

- Установить опалубку по краям будущей ленты.

- Поместить в опалубку каркас из арматуры.

- Залить бетоном.

- Просушить. В процессе просушки периодически смачивать ленту, чтобы она не растрескалась из-за слишком быстрого схватывания. Оптимальный срок застывания – месяц.

- Установить на готовой ленте опалубку для цоколя.

- Возвести стенки будущего цоколя с одновременным устройством технологических отверстий под коммуникации, а также вентиляционных продухов примерно 15 на 25 сантиметров в 15 сантиметрах от уровня земли или больше. Продухи делают из расчета одно отверстие на три метра стенки и закрывают металлической сеткой.

Продухи в монолитной ленте выполняют так: на нужном участке укладывают кусок асбоцементной или пластиковой трубы и засыпают в него песок, чтобы труба не сплющилась под давлением бетона. После застывания ленты и снятия опалубки достаточно извлечь из трубы песок, и необходимое отверстие будет готово. Большая ошибка закладывать вместо трубы кусок бруса, т.к. после застывания ленты вы не сможете выбить его оттуда без повреждений стенки.

Кроме монолитного бетона цоколь можно сложить из полнотелых ж/б блоков. Блоки соединяют цементным раствором. Это способ более затратный, т.к. приходится привлекать тяжелую технику. По окончании установки блоков верхнюю часть цоколя соединяют общим армированным поясом.

В процессе устройства цоколя при плитном фундаменте в качестве основания для стенки может быть использована верхняя часть фундаментной ребристой плиты. Ребра плиты при этом являются дополнительными ребрами жесткости фундамента.

Обновлено: 17.10.2016

Устройство цоколя дома — ExpertSamoStroy

Что нужно знать при устройстве цоколя дома? Какие мероприятия необходимо провести перед началом работ? Разберем сначала само понятие цоколь – это нижняя часть дома, конкретнее, нижняя часть стены дома, которая опирается на фундамент.

Конструкция цоколя зависит от материала стены и наличия подвала. Хороший цоколь должен обладать хорошей гидроизоляцией. При наличии подвала горизонтальная гидроизоляция устраивается на двух уровнях: первая гидроизоляция устраивается ниже уровня пола подвала, а вторая – выше отмостки. Также необходимо произвести вертикальную гидроизоляцию стен подвала.

Устройство цоколя дома

Таким образом, цоколь – это подпольная часть стены фундамента. Конструкция цоколя может бить выполнена в качестве несущей или самонесущей стены. Это зависит от типа фундамента, так как при устройстве ленточного фундамента, в качестве цоколя выступает надземная часть стены фундамента. При устройстве столбчатых фундаментов, цоколь – это стены, которые устанавливаются между столбами.

По типу наружного выполнения, цоколь можно разделить на выступающий за плоскость фасада, западающий или в плоскости с фасадом. Самый надежный способ устройства цоколя – это западающий за плоскость стены фасада. При устройстве этого типа цоколя, дождевая вода, стекающая со стен фасада, не попадает на цоколь, а стекает на отмостку. Таким образом, исключается один из факторов, влияющий на попадание влаги на несущие конструкции дома.

Выступающий цоколь устраивают в том случае, если необходимо утеплить подпольную часть дома. Для устройства выступающего цоколя используется утеплитель (полиуритан, пенопласт), который нужно облагородить наружной декоративной отделкой. В качестве отделки необходимо подбирать материал, который сможет выдержать все механические и атмосферные нагрузки. Для этого очень хорошо подходит природный камень.

Цоколь в плоскости фасада устраивается в любых случаях, нужно только учитывать толщины отделочных слоев фасада и цоколя. Таким образом, можно сделать вывод, что цоколь – это наружная часть конструкции стены между горизонтальной гидроизоляцией и отмосткой. Например, при устройстве вентилируемого навесного фасада, цоколь отличается лишь внешним декоративным видом, хотя по высоте может быть выше горизонтального гидроизоляционного слоя.

При устройстве цоколя в деревянных домах используется устройство «забирки». Для этого необходимо рядом с несущей стеной установить деревянные или кирпичные столбы, которые, впоследствии, облицовывают доской или брусьями. В зависимости от доступности материала, можно устроить отдельно-стоящий цоколь из кирпича или дерева, при этом особое внимание нужно уделить гидроизоляции цоколя.

Устройство цоколя дома

При устройстве подполья, необходимо оставлять продухи в цоколе. Продухи – это вентиляционные отверстия, через которые удаляется влажный воздух из подполья. Продухи используются только в летний период времени, а зимой они должны быть плотно закрыты, чтобы предотвратить промерзание подполья.

Чтобы правильно выбрать материал для устройства цоколя дома воспользуйтесь нижеприведенной таблицей. Заботьтесь о качестве материалов, качестве выполнения всех технологических процессов и ваш дом будет вам служить долго и надежно.

Устройство цоколя дома

Устройство цоколя из кирпича на ленточный фундамент

Цоколь из кирпича на ленточный фундамент считается важным этапом постройки здания. Именно он является переходным сектором между фундаментом и остальным сооружением. Поэтому важно придерживаться всех правил при возведении этой части дома. Кстати, сейчас разработано множество стандартов, так что от самого проекта не стоит отступать (если он, конечно, имеется).

Сам ленточный фундамент обустраивается из различных материалов. Чаще всего это вариант бутовой кладки или железобетона. Для кирпичного цоколя подойдет любой фундамент. Однако при проектировании постройки обязательно нужно учесть, какой будет общий вес здания, чтобы постройка своей тяжестью не проломила цоколь. Помните, что будет дополнительная нагрузка, которая может превышать нормы цоколя по несущим функциям. Чаще всего из-за этого кирпичный цоколь делают для сооружений из дерева или щитовых зданий.

Что нужно знать?

В большинстве случаев фундамент должен выступать над землей на 0,3-0,9 м. Сам же цоколь должен быть не менее 0,5 м. В зависимости от места для постройки и прочих факторов высота цоколя может быть увеличена. Например, если здание будет находиться на склоне, лучше увеличить высоту нижней части сооружения. Кроме того, имеется много зданий, которые имеют цокольный этаж. В данном случае нижняя постройка составляет не меньше 2 метров.

Учитывайте и то, что цоколь недостаточно может противостоять влажности, что будет сказываться на длительности эксплуатации дома, а этот период должен быть максимально длинным.

Кстати, обустройство цоколя из кирпича на фундаменте ленточного типа считается одним из самых удобных. Этот вид наиболее распространенный. В данном случае сам цоколь является продолжением фундамента.

Что касается того, какой кирпич лучше для цоколя фундамента, лучше всего подойдет полнотелый тип. Его преимущество заключается в том, что внутри кирпича не будет скапливаться влага, как бы это происходило в случае с полым материалом, рано или поздно внутри которого скапливается конденсат, в дальнейшем постепенно разрушающий материал, соответственно, и само здание. При этом для полного разрушения понадобится несколько лет. Когда кирпичная кладка разрушится, начнется деформация и всего дома.

Кроме того, лучше выбирать обожженный кирпич. У него технические показатели по различным свойствам и, в частности, по устойчивости, намного выше. То же касается способности противостоять сжатию. У обожженного кирпича и хорошие параметры по морозоустойчивости.

Чтобы кирпичный цоколь дольше протянул, нужно улучшить изоляцию, чтобы не так сильно влияла влага и резкие изменения температурного режима.

Защита от влаги и теплоизоляция

Прежде, чем начинать укладку первого ряда, нужно на фундамент положить гидроизолирующий слой. Например, подойдет рубероид. Лучше всего уложить 2 слоя этого материала. Между собой их можно соединить смазкой битумного типа, кварцевым песком в смеси со специальными добавками, цементом либо мастикой. Когда цоколь будет закончен, нужно будет сделать второй слой изоляции сверху.

Чтобы сделать теплоизоляцию, можно воспользоваться пенополистиролом. Его нужно укрепить по внешней стороне нижней части сооружения. Из клеящих материалов подойдет клей или мастика. Но в их состав не должен входить ацетон, растворяющие элементы или сольвент. Если есть финансовые ограничения, можно просто оштукатурить поверхность.

Как производить кладку кирпичного цоколя

Начинать работу нужно с заготовки раствора. Лучше всего подойдет марка М-75. Его нужно тщательно выложить и выровнять на поверхности. Толщина прослойки должна быть не меньше 20 мм. В прослойку вкладывается арматурная сетка. Идеальные размеры ячеек – 50-50 мм.

Когда имеется 4 ряда, снова нужно установить арматурную сетку. Благодаря этому цоколь будет более прочным и крепким.

Что касается правил монтажа, нужно выкладывать нижнюю часть постройки горизонтальными полосами. Если самостоятельно его строить, можно делать однорядовые укладки. При этом следует чередовать тычковые и ложковые варианты. Соседние швы обязательно нужно обвязывать. Нужно проследить, чтобы они не совпадали.

Угол между кирпичами в соседствующих рядах нужно строго определять и контролировать. Он всегда должен быть прямым. Обязательно нужно не забыть про вентиляционные просветы, которые располагаются всегда по всему периметру цокольной постройки. Диаметр их должен быть не меньше 15 см. Лучше, если их размер будет до 25 см. Делать такие просветы нужно через каждые 3 м. Они должны располагаться на высоте до 15 см от почвы.

Практические советы

Пока производятся завершающие действия по установке ленточного типа фундамента, нужно учесть все параметры цоколя из кирпича. Он должен четко соответствовать, во-первых, плану будущего здания, а во-вторых – кратно размерам кирпичей.

К примеру, для одного подойдет 25 см, для пары – 50-51 см, для полуторного размера – 37-38 см. Высота в таком случае должна быть не меньше 35-40 см. Все эти параметры очень важны для устойчивости цоколя и всего здания, так что их нужно продумать заранее.

Цоколь из кирпича на ленточный фундамент требует обязательного внимания при обустройстве, так как является промежуточным сектором между самим фундаментом и дальнейшей постройкой. Если цоколь выложен правильно, здание будет крепким и влагоустойчивым, характеристики эксплуатации значительно повысятся.

Но помните, что на сегодняшний день кирпичный цоколь в основном используется только для щитовидного типа домов либо деревянных построек.

Кроме того, собираясь приступить к строительству, всегда запасайтесь необходимыми инструментами и материалом, чтобы в процессе не отвлекаться на поиск недостающих деталей.

Читайте также…

виды и советы по устройству

Цокольное перекрытие необходимо для защиты дома от негативных воздействий внешней среды, а также для придания сооружению эстетичного вида, в этой связи оно широко используется в строительстве террас.

Цоколь также можно назвать подножием строения или переходом от фундамента к полу и стенам. Цокольное перекрытие при правильном строительстве способно качественно защитить сооружение от ветра, воды и холода, тем самым значительно увеличив его долговечность.

Подготовка к строительству

Цоколь не только защищает строение, но и ограждает подпол, а также украсит зданиеДля сооружения качественного дома цоколь необходим. Со всей тщательностью нужно подойти к его возведению, чтобы в итоге минимизировать негативные последствия при эксплуатации в течение многих лет.

Верхняя ступень цоколя здания в античной архитектуре является прекрасным примером строительного дела, которая благодаря правильному подбору материалов, технологии и анализу местности смогла сохраниться у множества подобных известных сооружений до наших дней.

В современном строительстве назначение цоколя состоит в выполнении не только защитной и дизайнерской, но и ограждающей функций при наличии подпола. При устройстве пола на поверхности грунта перекрытые будет воспринимать на свою поверхность дополнительную распределительную нагрузку изнутри здания.

Перед началом строительства цоколя дома необходимо определиться с типом фундамента, материалами стен и устройством подпола, если таковой будет иметь место на террасе.

Учет дополнительных особенностей

Вентиляционные отверстия обязательны в цоколе, иначе воздух в подполе будет застаиватьсяДополнительно можно проанализировать сезонные погодные условия и особенности выбранной местности для правильного подбора материалов и возможного использования вспомогательных элементов, таких как: водоотводы, вентиляционные отверстия, специальные покрытия и другие.

Анализ вдвойне важен при строительстве террас, так как согласно своей конструкции и использованию они имеют относительно меньший срок эксплуатации.

Необходимо обеспечить вентиляционные отверстия. Террасам подобные элементы не нужны, так как их конструкция предусматривает вентиляцию.

Практически при любом виде строительства не рекомендуется принимать высоту цоколя менее 50 сантиметров. Если при проектировании дома предусматривается цокольный этаж, его оптимальная высота может достигать 2 метров.

Строительство цоколя на ленточном фундаменте

Цокольное перекрытие на фундаментах ленточного типа может быть:

- монолитным;

- кирпичным;

- из бетонных блоков.

Перекрытие ленточного фундамента монолитного типа сооружают с использованием опалубки. Исходным материалом для строительства является цементный раствор.

Преимущества данного способа сооружения состоит в том, что одновременно производится возведение фундамента и цоколя.

В зависимости от состава раствора и размеров фундамента и цоколя определяется время застывания с последующей распалубкой. Затем следует операция тщательной очистки поверхности от остатков опалубки и возможных нежелательных включений.

Путём покрытия цементным раствором устраняются дефекты и микротрещины, после чего переходят к армированию.

Чаще всего для данной операции применяется сетка с ячейками до 250 мм и толщиной проволоки в 5 мм. Такой фундамент является наиболее долговечным.

Работы по строительству кирпичного цоколя проводятся по обычной технологии кладки кирпича.

Кирпич для перекрытия должен быть полнотелым марки М-50.

Наличие пустот, дефектов или использование кирпича, бывшем в длительном предыдущем употреблении недопустимо. Верхняя ступень цоколя здания не должна быть ниже 4 уровней кладки кирпича.

При использовании блоков из бетона для сооружения перекрытия рекомендуется не допускать наличия горизонтальных швов.

Блоки должны быть размерами, соизмеримой с высотой цоколя. Для обеспечения безопасной работы при ручном монтаже максимальный вес блоков должен составлять до 100 кг. При наличии рычагов, монтажных петель и других транспортировочных конструкций – до 500 кг.

Строительство цоколя на фундаменте из свай

Подпол – слабое место дома на сваяхРаботы по строительству цоколя на фундаменте из свай требуют повышенной точности. Цокольное перекрытие из стен между столбами называется забиркой и из стен над сваями – ростверком.

Такой цоколь может состоять только лишь из забирки, а может быть комбинированным, и состоять из забирки и ростверка.

Работы по размещению перекрытий между столбами являются самым простым вариантом строительства. Основное назначение состоит в защите полости под полом дома от влаги и мусора, а террас – только от мусора. Подробнее о строительстве цоколя в доме на сваях смотрите в этом видео:

Применение забирок распространено в домах из дерева на свайном фундаменте и террасах.

В качестве материалов для забирок могут служить дерево или кирпич на бетонном растворе с покрытием сетки.

Сваи зачастую применяются деревянные. Ростверки выполняют так же из дерева или кирпичной кладки.

При использовании забирок из древесины перекрытия фундамента или террас должны быть аналогичными сваям. Устройство цоколя на основе кирпичной кладке является альтернативным вариантом, для которого потребуется слой бутовой кладки до 30 см, кирпичная кладка на растворе с последующим армированием бетоном. Необходимо также предусмотреть вентиляционные отверстия.

Для обеспечения дополнительной надёжности дома или террас забирки необходимо углублять до 50 см с последующей штукатуркой цементным раствором.

Варианты конструкции цоколя

Верхняя ступень цоколя здания может иметь различные конструктивные решения. Устройство цоколя может быть:

- западающим;

- на уровне стен;

- выступающим.

Выступающий цокольПреимущество западающего цоколя состоит в том, что за счёт его расположения, глубже основных стен, производится ускоренное стекание воды.

Он достиг широкого распространения, более экономичен, так как требует меньше стройматериалов из-за небольшой толщины. Кроме этого его устройство не предполагает дополнительной системы слива воды. Однако использование такого подножия ограничено. Западающая конструкция используется при более благоприятных погодных условиях с уменьшенным количеством осадков и слабых морозах.

Менее распространён цоколь на уровне стен, поскольку слой тепло- и гидроизоляции на таком подножии будет незащищён, а при использовании дополнительной отделки слои изоляции и внешнего покрытия будут сильно выступать наружу, что снизит эстетичные качества постройки.

Выступающее подножие необходимо делать при тонких стенах дома при наличии цокольного этажа или утеплённого подполья. Недостатками служат необходимость наличия системы слива.

Внешняя отделка

Гидроизоляционный слой цоколя размещается на высоте от 10 см от уровня земли.

Гидроизоляционное покрытие необходимо для дополнительной защиты от влаги и предотвращения попадания мельчайших капель в мелкие трещины и исключения возможности их увеличения.

Отделка цоколя натуральным камнем украсит общий вид домаЧаще всего в качестве гидроизоляции применяется слой рубероида на мастике толщиной около 3 см.

Для защиты дома от сильных дождей и снегопадов применяется установка экранов, состоящих из плит железобетона.

При необходимости используются теплозащитные материалы с минимальным поглощением влаги, такие как экструдированный пенополистирол, монтируемые клеем или мастикой.

В зависимости от дизайнерского решения цоколь дома может быть облицован сайдингом, кирпичом, натуральным камнем, декоративной штукатуркой или специальными покрытиями. При строительстве террас, как правило, отделочные работы подобного масштаба не применяют, а ограничиваются покраской.

Как исправить ошибку драйвера базового системного устройства в Windows 10

Базовое системное устройство может варьироваться от устройства чтения карт до устройства с набором микросхем на материнской плате. В некоторых случаях после переустановки Windows или после подключения нового компонента установка драйвера не выполняется. Вы можете увидеть его в Диспетчере устройств> Другие устройства. Вы найдете запись под названием «Базовое системное устройство», которое может отображаться как «Не установлено». Иногда вы увидите его в списке, но с желтым восклицательным знаком.В этом посте мы расскажем о базовом системном устройстве и о том, как исправить ошибку базового системного устройства.

Как исправить ошибку базового системного устройства